Configurer l’SSO pour 8x8 Admin Console

L’SSO (SSO) est un service d’authentification de session et d’utilisateur qui permet à un utilisateur d’utiliser un ensemble d’identifiants de connexion, tels que le nom et le mot de passe, pour accéder à plusieurs applications. Le service authentifie l’utilisateur final pour toutes les applications auxquelles il a été autorisé à accéder et élimine les invites supplémentaires lorsque l’utilisateur commute d’une application à l’autre au cours de la même séance. Les clients disposant de systèmes de gestion des identités tels que Google SSO, Microsoft Azure AD, Okta ou tout autre fournisseur SAML demandent à leurs employés de s’authentifier auprès des applications 8x8 à l’aide de leur identifiant d’entreprise au lieu d’un nom d’utilisateur et d’un mot de passe 8x8.

Grâce à la prise en charge du SSO fédéré, les utilisateurs peuvent se connecter aux applications 8x8 via le système de gestion des identités de leur entreprise.

Fonctionnalités

- Configuration facile en accédant au profil de l’utilisateur dans 8x8 Admin Console.

- Pas besoin de se souvenir ou d’entrer les informations d’identification de l’utilisateur 8x8 Contact Center.

- Réduction du temps de connexion 8x8 Contact Center.

- Amélioration de la sécurité : les informations d’identification de l’utilisateur n’ont pas besoin d’être stockées dans 8x8 Contact Center.

- Amélioration de l’expérience utilisateur : les utilisateurs peuvent se connecter à 8x8 Contact Center de manière transparente à partir d’autres applications.

Cartographie des identités

Idéalement, le système associe chaque utilisateur de l’entreprise à un utilisateur 8x8 via le nom d’utilisateur 8x8. Si les noms d’utilisateur 8x8 de votre entreprise ne sont pas des adresses courriel uniques, vous devez renseigner l’un ou l’autre de ces nouveaux attributs d’utilisateur 8x8 via 8x8 Admin Console.

- Pour SAML SSO : ID fédéré

- Pour Google SSO : Google ID

Configurer Federated SSO

La configuration de l’accès aux applications 8x8 via Federated SSO implique :

Le langage de marquage d’assertion de sécurité (SAML) permet aux fournisseurs d’identité de transmettre des informations d’identification d’autorisation aux fournisseurs de services. SAML simplifie les processus d’authentification et d’autorisation fédérés pour les utilisateurs, les fournisseurs d’identité et les fournisseurs de services tels que 8x8 Inc..

Nous ne houssons pas cette étape ici car le processus varie selon les fournisseurs de services de gestion d’identité. Consultez l’administrateur de votre société pour connaître le fournisseur de services adopté par votre entreprise. Le processus est généralement géré par votre administrateur.

- Pour Okta : recherchez 8x8 Inc dans le catalogue d’applications Okta et ajoutez-la. Suivez les instructions de configuration SAML 2.0 fournies pour les utilisateurs de 8x8 dont les noms d’utilisateur Okta correspondent. Pour les utilisateurs 8x8 dont les noms d’utilisateur de Okta ne correspondent pas, l’ID fédéré est renseigné dans 8x8 Admin Console.

- Pour OneLogin : recherchez 8x8 dans le catalogue d’applications OneLogin. Sous Configuration > Connecteurs, sélectionnez Version du connecteur : SAML 2.0.

- Pour Azure AD : recherchez 8x8 dans la galerie d’applications d’entreprise Azure AD.

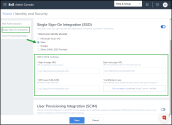

L’administrateur de 8x8 Work doit configurer SSO et spécifier le fournisseur d’identité utilisé par l’entreprise. Pour configurer le SSO, allez dans Accueil > Gestion des identités et sélectionnez un fournisseur d’identité tel que Google SSO, Microsoft Azure AD, et, Okta, ou un autre fournisseur SAML SSO :

Permet aux utilisateurs d’utiliser un identifiant Google pour se connecter aux applications 8x8.

Pour configurer SSO pour les utilisateurs de Google :

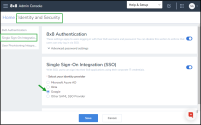

- Allez à Accueil > Identité et sécurité.

- Sélectionnez Authentification unique (SSO) comme méthode d’authentification. Le nom d’utilisateur et le mot de passe 8x8 sont également sélectionnés par défaut. Vous pouvez choisir de vous connecter avec le nom d’utilisateur 8x8, le SSO ou les deux.

- Activez Google comme fournisseur SSO.

- Enregistrez vos modifications.

Permet aux utilisateurs de se connecter à n’importe quelle application 8x8 à l’aide de leurs informations d’identification Azure AD.

Pour configurer SSO pour les utilisateurs de Microsoft Azure AD :

- Allez à Accueil > Identité et sécurité.

- Sélectionnez Authentification unique (SSO) comme méthode d’authentification.

- Sélectionnez Microsoft Azure AD en tant que fournisseur de SSO.

- Saisissez une URL d’authentification de l’utilisateur fournie par le fournisseur d’identité (IDP) dans la boîte URL de connexion.

- Saisissez une URL de déconnexion de l’utilisateur fournie par IDP pour mettre fin à la séance IDP dans la boîte URL de déconnexion. L’application 8x8 appelle cette URL lorsque vous vous déconnectez de l’application 8x8. Si votre IDP peut rediriger vers une autre URL après avoir mis fin à la séance IDP, vous devez ajouter la chaîne variable <{8x8Logout}>, qui insère l’URL de connexion 8x8 afin que l’utilisateur puisse se reconnecter ultérieurement.

- Saisissez l’URL/URN d’un fournisseur dans la boîte URL/URN de l’émetteur IDP. Il s’agit également de l’URL/URN de l’identifiant IDP.

- Téléchargez le certificat de signature SAML à partir d’Azure AD (format Base64), puis cliquez pour le joindre dans la boîte Certificat utilisé.

- Cliquez sur Enregistrer pour enregistrer les modifications.

La configuration du SSO fédéré de Microsoft Azure Ad est maintenant terminée. -

Cliquez sur Enregistrer.

Permet aux utilisateurs d’utiliser l’ID de la fédération Okta pour se connecter aux applications 8x8.

Pour configurer SSO pour les utilisateurs de Okta :

- Allez à Accueil > Identité et sécurité.

- Sélectionnez Authentification unique (SSO) comme méthode d’authentification.

- Activez Okta en tant que fournisseur de SSO.

- Saisissez une URL d’authentification de l’utilisateur fournie par le fournisseur d’identité (IDP) dans le champ URL de connexion.

- Saisissez une URL de déconnexion de l’utilisateur fournie par IDP pour mettre fin à la séance IDP dans le champ URL de déconnexion. L’application 8x8 appelle cette URL lorsque vous vous déconnectez de l’application 8x8. Si votre IDP peut rediriger vers une autre URL après avoir mis fin à la séance IDP, vous devez ajouter la chaîne variable <{8x8Logout}>, qui insère l’URL de connexion 8x8 afin que l’utilisateur puisse se reconnecter ultérieurement.

- Pour Okta, l’URL de déconnexion peut être Https://VOTRE_ENTREPRISE.okta.com/login/signout?fromURI={8x8Logout}.

- Recherchez un Certificat en cours d’utilisation. Pour localiser le fichier de certificat (*.cert, *.cer ou *.crt), cliquez sur Cliquer pour joindre. Votre système d’identité et de sécurité téléverse le fichier de certificat. Le fichier de certificat est validé et vous informe des erreurs éventuelles.

- Cliquez sur Enregistrer pour enregistrer les modifications.

La configuration du SSO fédéré est maintenant terminée.

Permet aux utilisateurs de se connecter aux applications 8x8 en s’identifiant via le fournisseur SAML de leur choix.

Remarque : Si votre fournisseur SAML demande une URL 8x8, utilisez https://sso.8x8.com/saml2.

Pour configurer SSO pour un autre fournisseur SAML SSO :

- Allez à Accueil > Identité et sécurité.

- Sélectionnez Authentification unique (SSO) comme méthode d’authentification. Le nom d’utilisateur et le mot de passe 8x8 sont également sélectionnés par défaut. Vous pouvez choisir de vous connecter avec le nom d’utilisateur 8x8, l’authentification unique ou les deux.

- Sélectionnez Autre fournisseur SAML SSO comme fournisseur SSO.

- Entrez une URL d’authentification de l’utilisateur fournie par le fournisseur d’identité (IDP) dans le champ URL de la page de connexion pour rediriger les utilisateurs lorsqu’ils se connectent au système.

- Saisissez une URL de déconnexion de l’utilisateur fournie par IDP pour mettre fin à la séance IDP dans le champ URL de déconnexion. Pour rediriger les utilisateurs lorsqu’ils quittent le système. L’application 8x8 appelle cette URL lorsque vous vous déconnectez de l’application 8x8. Si votre IDP peut rediriger vers une autre URL après avoir mis fin à la séance IDP, vous devez ajouter la chaîne variable <{8x8Logout}>, qui insère l’URL de connexion 8x8 afin que l’utilisateur puisse se reconnecter ultérieurement.

- Saisissez l’URL/URN de l’émetteur IDP dans le champ URL/URN de l’émetteur IDP. Il s’agit également de l’URL/URN de l’identifiant IDP.

- Téléchargez le certificat de signature SAML et cliquez pour le joindre dans le champ Certificat utilisé.

- Cliquez sur Enregistrer pour enregistrer les modifications.

La configuration du fournisseur SAML SSO fédéré est maintenant terminée.

Cette étape est facultative. Si votre entreprise n’utilise pas d’adresses courriel uniques pour les noms d’utilisateur 8x8, vous devez associer les utilisateurs 8x8 Work à leur ID de la fédération (pour SAML) ou à leur Google ID (pour Google) dans les enregistrements d’utilisateur.

Vous disposez de trois options pour ajouter/mettre à jour l’ID Google/l’ID de la fédération dans les enregistrements des utilisateurs :

- Fournir l’ID Google/ID de la fédération dans le fichier CSV lors de la création d’utilisateurs en masse uniquement.

- Fournir l’ID Google/ID de la fédération lors de la création manuelle d’un seul utilisateur.

- Fournir l’ID Google/ID de la fédération lors de la modification manuelle d’un utilisateur.

Pour définir l’ID de la fédération ou l’ID de Google dans un enregistrement d’utilisateur :Cette procédure est facultative.

- Accédez à Accueil > Utilisateurs.

- Sélectionnez un enregistrement d’utilisateur à modifier. En fonction du choix du fournisseur d’identité, le champ de mappage correspondant s’affiche sous Authentification unique (SSO) :

- Pour et SAML, le champ ID de fédération est disponible. Renseignez le champ ID de fédération.

- Pour Google, le champ ID de Google est disponible. Renseignez le champ ID de Google.

- Cliquez sur Enregistrer pour enregistrer les modifications.

Vous pouvez également définir l’ID de fédération ou l’ID de Google lors de la création d’utilisateurs en masse.

Pour définir l’ID de la fédération ou l’ID de Google lors de la création d’enregistrements d’utilisateurs en masse :

- Accédez à Accueil > Utilisateurs.

- Cliquez sur Téléversement en masse.

- Téléchargez le modèle d’utilisateur avancé au format CSV. Le modèle s’ouvre dans Excel.

- Recherchez les colonnes User.FederationID et User.GoogleID, ajoutez les données de l’utilisateur et enregistrez le fichier CSV.

- Accédez à la page Utilisateurs dans 8x8 Admin Console. Cliquez sur Téléversement en masse.

- Glissez-déposez le fichier CSV et cliquez sur Enregistrer.

Se connecter à l’aide du SSO de fédération.

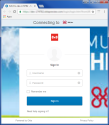

Le processus de connexion aux applications 8x8 est similaire, qu’il s’agisse d’une authentification via SAML ou Google. La procédure de connexion initiale conduit les utilisateurs à la page de connexion 8x8 Work. Accédez à la page de connexion de 8x8 SSO, ou lancez 8x8 Work for Desktop.

- Dans l’écran de connexion, cliquez sur Utiliser l’authentification unique.

L’invite de connexion SSO s’ouvre. - Saisissez votre nom d’utilisateur 8x8 ou le courriel de votre entreprise pour validation.

- Cliquez sur Continuer pour afficher vos options SSO.

- Cliquez sur Se connecter à l’aide de SAML pour ouvrir la page de connexion de votre fournisseur d’identité.

OU

Cliquez sur Se connecter à l’aide de Google pour ouvrir la page de connexion de votre fournisseur d’identité.Remarque : En cliquant sur Effacer les paramètres SSO, vous revenez à la première page de connexion.

- Lorsque vous y êtes invité, cliquez sur Autoriser pour activer les paramètres d’Adobe Flash Player afin d’accéder à votre appareil photo et/ou à votre microphone.

- Si vous avez sélectionné Se connecter avec SAML, la page de connexion du fournisseur d’identité de votre entreprise s’ouvre.

Remarque : Si vous vous connectez en utilisant Okta ou Centrify, la page de connexion s’ouvre dans un nouvel onglet du navigateur au lieu de la fenêtre de l’application. Jusqu’à ce que vous vous connectiez, la fenêtre de l’application affiche Connexion à partir du navigateur....

- Saisissez les informations d’identification pour vous connecter au fournisseur d’identité.

L’application 8x8 est lancée.

- Si vous avez sélectionné Se connecter avec Google, la page de connexion Google s’ouvre.

- Saisissez l’adresse Gmail de votre entreprise et votre mot de passe.

- Cliquez sur Autoriser pour accorder à 8x8 SSO l’accès à votre profil Gmail.

Vous êtes maintenant authentifié pour votre application 8x8. L’application est lancée.